从《SANS 2022年云安全调查报告》看云上威胁态势发展

在过去几年,云安全领域暴露了不少问题,发生了一些安全事件:AWS经历了超过3次严重中断,导致Roku、达美航空公司、迪士尼+等知名网站数小时无法使用;Microsoft中存在的一个高危安全漏洞(称为“NotLegit”)导致数百个源代码存储库暴露……云服务提供商中断、敏感数据泄露、云资产漏洞以及涉及使用公共云环境的违规行为等层出不穷。

不过,即便存在诸多安全问题,我们仍然看到将工作负载迁移至云、在云中构建新应用程序以及订阅各种SaaS和其他云服务已经成为一种趋势,并且正在快速增长。近日,研究机构SANS发布《2022年云安全调查报告》(以下简称“报告”),其目的是帮助全球企业组织了解安全团队在云中面临的威胁、如何使用云以及我们可以采取哪些措施来改善云中的安全状况。

报告发现,目前,无论是管理团队的知识水平,还是来自云安全领域的供应商及其提供的工具和服务都有了一定程度的提升。然而,总体而言进展并不快。企业组织需要获取更好的自动化能力以跟上快速迭代的服务,也需要使用更好的集中式工具和服务,以应对不断变化的云威胁场景。

报告还发现:无服务器(Serverless)已超越基础设施即代码(IaC),成为安全自动化技术的第一名;超过一半的受访者正在将内部身份目录与基于云的目录服务同步,以实现更强大的云身份管理和账户控制;与2021年相比发生了令人惊讶的变化,更多的受访者表示,他们对通过获取日志和系统信息以进行取证感到不满。

云使用模式

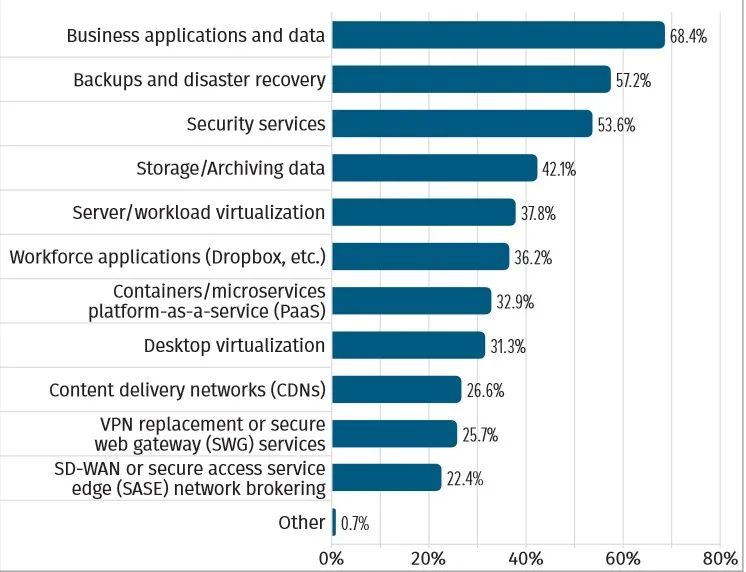

在云使用模式中,业务应用程序和数据以68%的占比位居榜首,这也是它第三次蝉联榜首;紧随其后的是备份和灾难恢复,占比57%,而在2021年的调查中,它仅排第四,这种排名提升可能是由勒索软件攻击驱动的;安全服务(54%)、数据存储和归档(42%)今年分列第三和第四,这也可能是由云使用和勒索软件攻击增长驱动的(详见图1)。

图1:公共云中各种应用程序和服务的占比情况

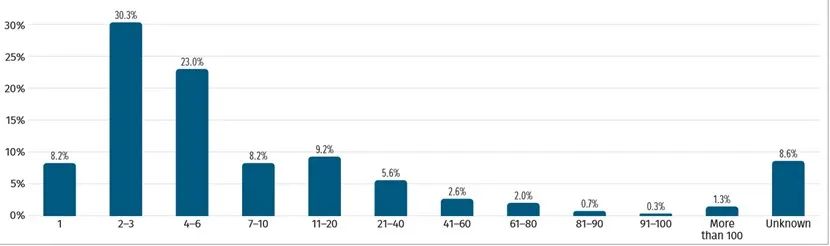

今年的调查还显示,组织正在使用的公共云提供商数量与去年基本保持一致。2019年,最高响应类别是2-3个提供者,该数字始终保持一致。小型组织仍然对迁移至多云部署犹豫不决,且只有少数组织使用20+家云服务提供商,这也与我们上次的调查一致。有趣的是,2021年,只有3%的组织使用了11-20个提供商,而这个数字在2022年跃升至9%。2021年只有超过16%的组织使用了4-6个提供商,这个数字到2022年已增长至23%(见图2)。

图2:组织正在使用的公共云提供商数量分布

随着云应用程序和多云部署(特别是面向最终用户的部署)的使用量增加,53%的受访者表示,他们正在使用云访问安全代理(CASB),比2021年的43%显著增加。49%的受访者组织正在利用云网络访问服务;46%的组织还使用联合身份服务来帮助将用户访问和授权集中到云应用程序中。虽然没有太多组织采用多云代理来集中访问平台即服务(PaaS)、基础设施即服务(IaaS)和其他服务提供商环境,但这个数字还是从2021年的18%增长到2022年的25%。较新的安全访问服务边缘(SASE)类别将众多安全服务结合到一个中央代理模型中,并获得了18%的采用率。

云中的担忧、风险和治理

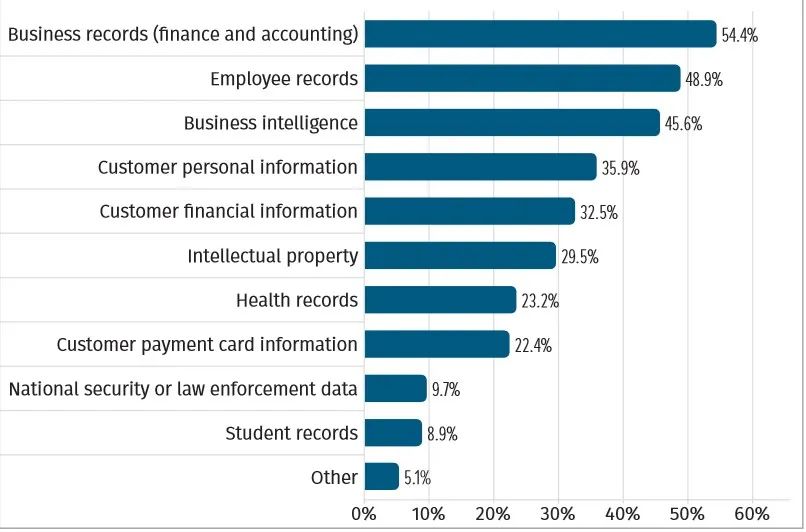

对于云中托管的敏感数据类型,商业智能(46%)从去年的第二位跌至今年的第三位。2022 年最高的数据类型是金融业务数据,占比54%;而2021年以53%的占比排名第一的员工数据,今年则以49%的占比位居第二。总体而言,虽然数据类型发生了一些变化,但这里的总体趋势与我们之前观察到的趋势高度相似。大约一半的组织愿意将各种敏感数据类型存放在云端,只是某些受到更严格监管的数据类型占比较低,例如,客户支付卡信息仅占22%、医疗信息仅占23%(参见图3)。

图3:云中敏感数据类型分布

当被问及“《欧盟通用数据保护条例》(GDPR)等隐私法规是否正在影响现有或计划中的云战略”时,近三分之二(62%)的人认为“是”,这一比例高于2021年的55%。对于某些数据类型(尤其是消费者个人数据),组织需要确保其云提供商能够充分满足隐私合规性需求。与去年相比,这种增长趋势可能会持续下去。

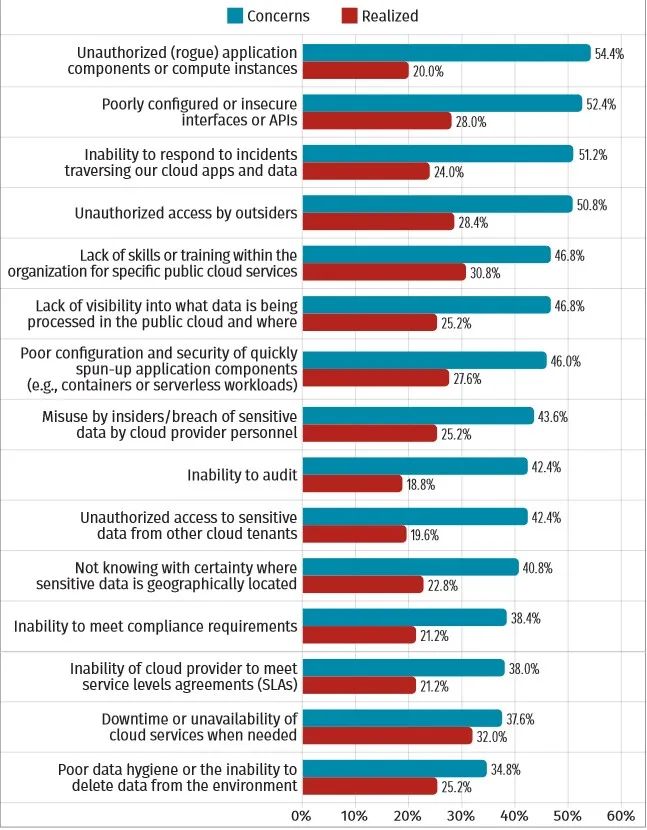

就“云中最大的担忧”而言,过去几年中,外部人员未经授权访问数据始终是最受关注的问题。但是,今年情况发生了重大变化,未经授权的访问仅排在第四位(51%),排在前面的分别为未经授权的应用程序组件或计算实例(54%,排第一)、配置不当的接口和API (52%,排第二)以及无法响应事件(51%,排第三)。这种转变表明,组织越来越习惯于锁定云环境,但现在比过去更关心影子IT和配置错误问题。

“已存在”(realized)的最大问题是在需要时停机或云服务不可用(32%)、缺乏技能和培训(31%)以及未经授权的外部访问(28%)。这些“已存在”的问题在整个行业中一直存在,并且已经存在了一段时间。我们推测,随着云环境不断增长和复杂化,即便没有直接的入侵行为,对云API和应用程序组件缺乏认识和可见性也可能会引发更多担忧。然而,入侵正在发生,并且对受访者无法管理入侵场景的高度担忧可能会继续存在。有关“担忧”和“实际事件”的完整细分,请参见图4。

图4:“担忧”(蓝色)和“实际事件”(红色)的完整细分

调查还显示,62%的受访者认为远程工作场景会增加云部署的风险和威胁,而29%的受访者表示不会,大约10%的人不确定。在这些认为风险会增加的受访者中,他们认为最大的原因是缺乏监督和监控能力(35%),其次是远程用户入侵(33%)。其他原因还包括配置错误(29%)以及不成熟的控制和流程(20%)。

在云应用过程中总会引发对违规的担忧,尽管存在担忧,但数据显示,过去12个月内已知的违规百分比基本保持不变。大约19%的受访者表示他们确实遇到了违规行为,与2021年的结果几乎相同。不过,这个比例可能会更高,因为与过去相比,现在“不确定”的比例已经明显增加,2022年有21%的受访者“怀疑”他们可能已遭入侵只是无法证明,2021年这一比例为17%。

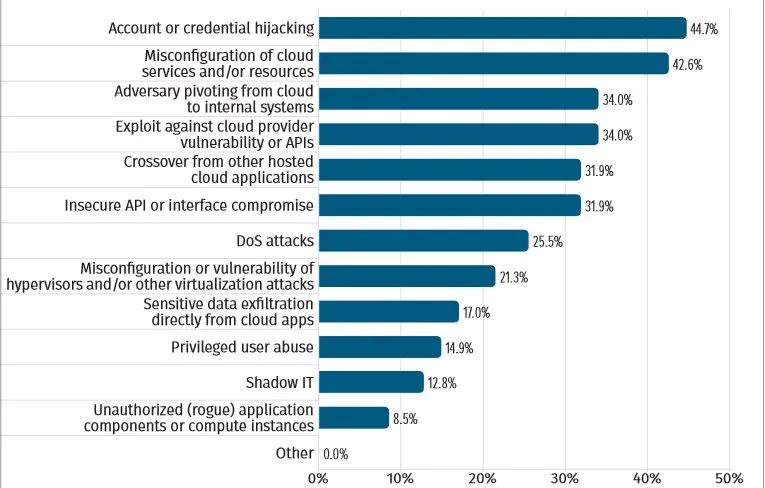

对于造成入侵的原因,今年响应最多的是账户/凭据劫持(45%)和云服务/资源的错误配置(43%),这一结果与前两次调查保持一致。2021年,第三大问题是不安全的接口或API(36%),而今年对这些API的利用是第三大问题(34%)。拒绝服务(DoS)攻击从2021年的30%下降到26%(微小的变化,但值得注意)。图5显示了云攻击所涉及因素的完整分解。

图5:云攻击涉及因素分布

这些变化可能反映了云的变化性质,以及我们可用的提供商和控制的成熟度。许多控制元素完全由公共云提供商管理,因此对这一层的攻击面大大减少。DDoS攻击仍然会发生,但由于公共云提供商和第三方服务在过去几年中越来越受欢迎,DDoS防护得到了改进,因此它们在入侵场景中似乎并不普遍。但是,对于凭据的防护力度仍然不足,此外,云资源的错误配置也仍然是一个关键问题。

云中的安全和治理

随着云使用的增长,组织需要开发和增强其流程和治理模型。在这方面我们看到了进步:77%的组织制定了云安全和治理政策,而2021年这一比例为69%;而表示“没有任何政策”的受访者数量从2021年的23%下降至15%。这表明组织正在稳步改进和增强其治理和政策计划,以与云提供商共同承担云安全的责任。如果没有适当的监督和治理机制,许多云程序将一直受到影子IT、配置问题以及缺乏云中可见性的困扰。

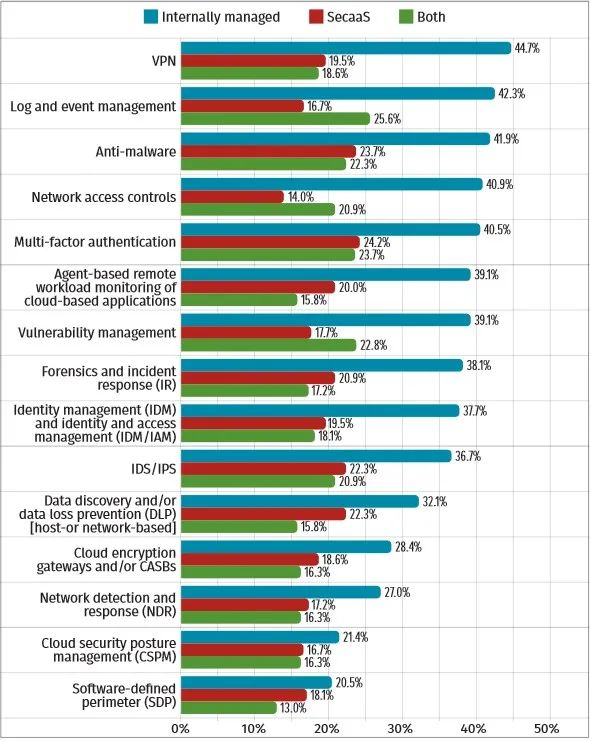

在过去几年中,组织也一直在稳步实施一些最常见的云部署安全控制措施,与内部或直接管理的独立平台相比,许多控制措施现在也可作为安全即服务(SecaaS)产品提供在PaaS/IaaS环境中。与2021年一样,VPN(45%)仍是实施最成功的内部管理工具,但管理传统VPN的组织比以前少了。2021年,网络访问控制、漏洞扫描和杀毒软件也被吹捧为组织内部管理的良好控制措施,但今年我们看到日志和事件管理和多因素身份验证也有所增加。

在今年的调查中,排名靠前的SecaaS服务是多因素身份验证和杀毒软件,而CASB的实施有所下降。云中控制措施的完整分布如图6所示。

图6:云中控制措施的完整分布,集成的管理控制(蓝色)、SecaaS(红色)、两者兼有(绿色)

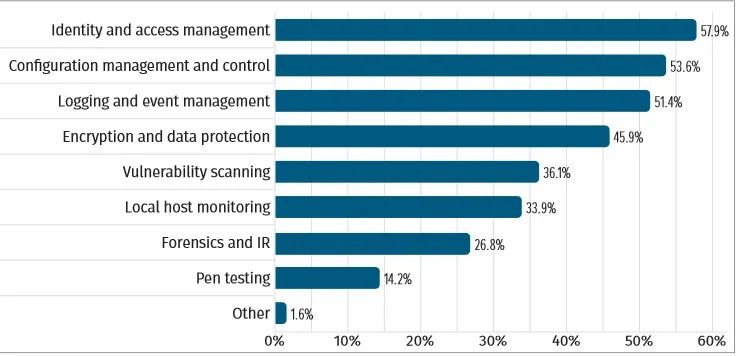

这些数字在很大程度上都是积极的,表明基于云的SecaaS工具(这些服务中的大多数在2021年都处于10-15%的范围内,现在有几个已超过20%)和混合选项的使用有所增加。此外,云API的使用和集成也在增长。2021年,51%的受访者表示他们正在利用云提供商API来实施安全控制(自动化和云安全成熟度的关键要素),而现在这一数字高达61%。对于那些利用这些API的人来说,最常见的控制是身份和访问管理(从2021年的第二位上升到第一位),其次是配置管理和日志记录以及事件管理。完整分布详见图7。

图7:API集成的云安全控制和功能完整分布

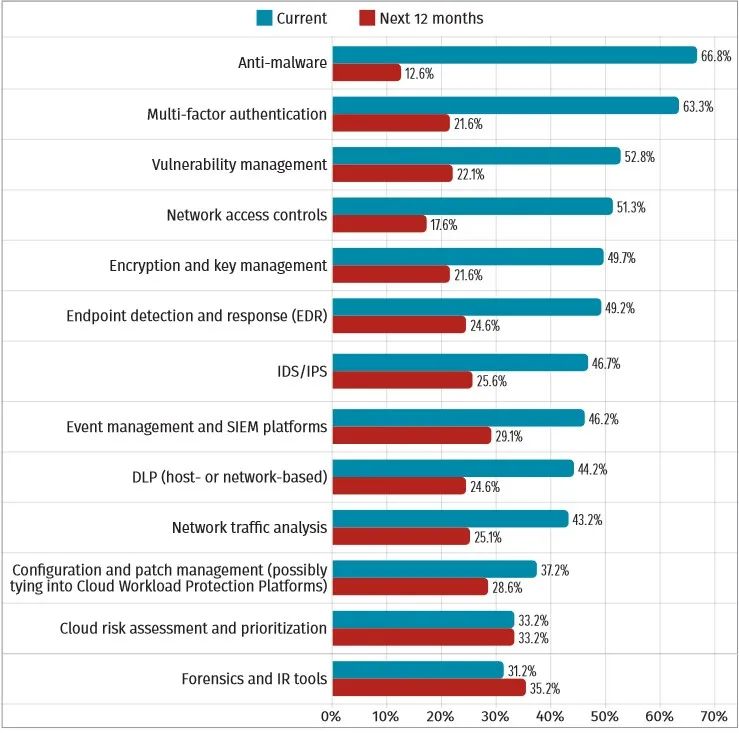

在大多数情况下,组织仍在内部管理许多控制措施,但这种情况也正在慢慢改变。然而,组织已经成功地在传统的本地部署和云环境之间集成了一些控制措施,从而创建了混合云安全模型。在调研中,近67%的受访者认为他们的组织已成功集成杀毒软件工具(高于2021年的64%),63%认为其所在组织已集成多因素身份验证,53%认为漏洞管理已很好地集成在混合模型中,约51%的受访者确信他们已经集成了网络访问控制(之前为47%)。其他显示强大混合集成的技术领域还包括EDR、加密和IDS/IPS。混合控制集成的完整分布如图8所示。

图8:混合控制集成的完整分布,蓝色为现在,红色为未来12个月

当被问及“计划在未来12个月内集成哪些控制措施”,35%的人表示他们计划集成取证和事件响应(IR)工具,33%计划集成云风险评估工具,而事件管理和SIEM平台排在第三位。这表明组织正在更多地关注检测和事件响应,对于许多团队来说,这长期以来一直是不成熟的控制和流程领域,但对云风险的高度关注表明,企业也需要“以云为中心”的报告和控制分析。

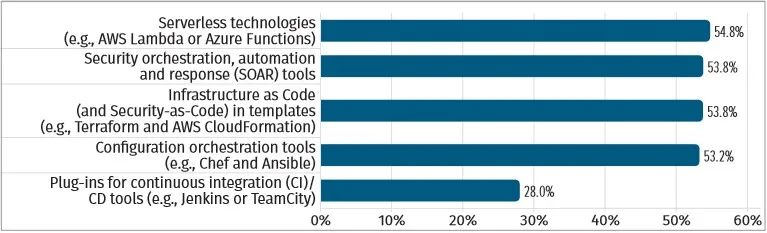

而被问及“是否使用任何自动化和编排工具来改善云安全状况”时,大多数安全团队表示正在增加使用自动化控制和监控策略,这种趋势已经持续了几年。去年调查中最常用的工具是用于实施IaC的模板技术(AWS CloudFormation、Azure Resource Manager模板、Terraform等)。在今年的调查中,这些IaC工具仍然被大量使用(54%),但已被无服务器技术(55%)所取代。

总体而言,自动化和编排工具的使用已全面增加,预计随着组织提高云部署的速度和效率,这一趋势将继续下去。有关如今使用的自动化/编排工具/方法的完整细分,请参见图 9。

图9:自动化/编排工具/方法的完整细

云身份和访问管理(IAM)

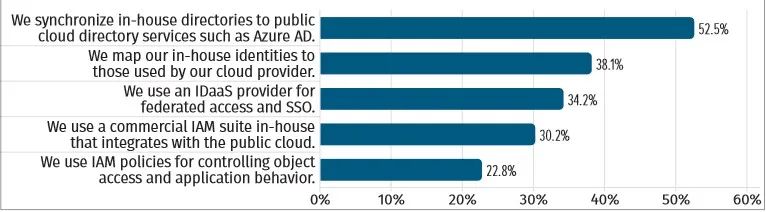

鉴于身份对云实施(对于最终用户服务以及云基础设施和应用程序部署)的重要性,我们询问了安全团队“如何利用云中的身份功能和工具”。超过一半(53%)的受访者正在将Active Directory等身份存储同步到云目录服务,从而实现与其他云服务的联合,并在控制用户对云资产的访问方面变得更加灵活。大约38%的受访者将身份映射到云提供商提供的身份,超过三分之一的受访者使用身份即服务(IDaaS)进行联合和单点登录(SSO)。其他人则利用内部身份套件进行混合云集成,或利用IAM策略来控制云中的对象访问和行为(详见图10)。

图10:受访组织利用云中的身份功能和工具的方式分布

分类:

分类: 已被围观

已被围观