网络安全 : 网络层安全协议 ( IPsec 协议 | IPsec 协议族组成 | IP 安全数据报工作方式 | 安全关联 SA | SA 状态信息 | IP 安全数据报格式 )(一)

跟着我们的体系负载越来越高,体系的功用就会有所下降,此刻,我们可以很自然地想到运用缓存来处理数据读写功用低下的问题。但是,立志成为资深架构师的你,是否可以在高并发环境下合理并且高效的构建运用级缓存呢?

一、网络层安全性

网络层 几乎不具备安全性 :

没有 数据源区分机制 ;

没有 数据完整性维护机制 ;

没有 数据保密性机制 ;

规划 / 完结 中 , 存在各种 安全漏洞 , 容易遭到 IP 诈骗 , 会话绑架 , 流量嗅探 等进犯 ;

二、IPsec 协议族

IPsec 协议族 :

① 全称 : IP 安全 , sec 是 Security 的缩写 ; 是 IETF 拟定的敞开安全标准 ;

② 内容 : 界说了 在网络层怎么完结网络安全 , 供应了 数据完整性 , 保密性 , 认证 , 使用透明的安全性 ;

③ 性质 : IPsec 是一个协议族 ;

④ 结构 : IPsec 只供应了结构 , 通讯两头的 加密算法可以自界说 , 如运用什么样的参数 , 密钥 等 ;

⑤ 互操作性 : IPsec 中供应了一套 所有 IPsec 都必须完结的加密算法 ;

三、IPsec 协议族组成

IPsec 协议族组成 :

① IP 安全数据报格式 协议 :

区分首部协议 ( AH , Authentication Header ) : 支撑 源点区分 , 数据完整性 , 不支撑 数据保密 ;

封装有效载荷协议 ( ESP , Encapsulation Security Payload ) : 支撑 源点区分 , 数据完整性 , 数据保密 ;

② 加密算法协议

③ 互联网密钥交换协议 ( IKE , Internet Key Exchange )

IP 安全数据报 : 运用 ESP 或 AH 协议的 IP 数据报 称为 IP 安全数据报 , 又称为 IPsec 数据报 ;

支撑的 IP 协议版别 : IPsec 支撑 IPv4 和 IPv6 两个版其他 IP 协议 ;

包含关系 : ESP 协议包含 AH 协议功能 ;

四、IP 安全数据报 工作方法

IP 安全数据包 工作方法 :

① 运送方法 ( Transport Mod ) :

拼装 IP 安全数据报 : 运送层报文段 , 前后加上控制信息 , 再上述基础上 , 加上 IP 首部 , 组成 IP 安全数据报 ;

前提条件 : 只适宜主机到主机之间的传送 , 两个主机之间都运转 IPsec 协议 ;

② 隧道方法 ( Tunnel Mode ) :

拼装 IP 安全数据报 : 在 原始 IP 数据报 基础上 , 前后加上 控制信息 , 再添加新的 IP 首部信息 , 构成 IP 安全数据报 ;

前提条件 : IP 安全报文 所通过的路由器上 , 需求运转 IPsec 协议 ;

常用用途 : 虚拟专用网 VPN ;

③ IPsec 数据报加密 :

IP 首部是不能加密的 : 因为 途径的路由器 都需求依据该 IP 首部查找下一跳路由 ;

数据部分是加密的 : IPsec 数据报 的 数据部分是加密的 , 并且可以被区分 ;

有效载荷 : IPsec 数据报 中的 数据部分 称为 有效载荷 ;

五、安全相关 SA

安全相关 ( SA , Security Association ) : 发送 IP 安全数据报 前 , 在发送端 和 接纳端 之间 , 建立一条 逻辑联接 ;

IPsec 协议将 无联接 的网络层 , 转为 有逻辑联接 的网络层 ;

安全相关 ( SA , Security Association ) 特色 :

① 单向联接 : SA 是 单向的 , 其作用是供应 安全的数据传输服务 ;

② 传输数据 : SA 主要作用是传输 IP 安全数据报 ;

③ 双向 SA : 在 往复两个方向都建立 SA , 即可进行 双向安全通讯 ;

六、安全相关 SA 情况信息

建立安全相关 ( SA , Security Association ) 的两头需求维护的 情况信息 : 情况信息的作用是 描绘怎么进行 加密 / 解密 ;

① 安全参数索引 ( SPI , Security Parameter Index ) : 32 位 的 联接标识符 ;

② IP 地址 : SA 相关的 发送端 和 接纳端 IP 地址 ;

③ 加密类型 : IPsec 数据报运用的 加密类型 , DES / AES ;

④ 密钥 : 加密运用的 密钥 ;

⑤ 完整性查看类型 : MD5 ( 报文摘要算法 ) , SHA-1 ( 安全散列算法 ) ;

⑥ 区分密钥 ;

跟着咱们的体系负载越来越高,体系的功用就会有所下降,此时,咱们能够很自然地想到运用缓存来处理数据读写功用低下的问题。可是,立志成为资深架构师的你,是否能够在高并发环境下合理并且高效的构建运用级缓存呢?

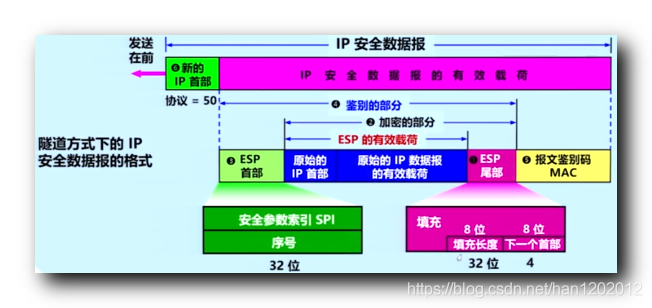

七、IP 安全数据报格局

IP 安全数据报格局 :

① ESP 首部 : 32 位的 安全参数索引 ( SPI , Security Parameter Index ) ;

② ESP 尾部 : 原始的 IP 数据报后面 增加 ESP 尾部 , ESP 尾部分为三个字段 :

填充字段 : 意图是 保证数据块长度是 若干字节 整数倍 ;

填充长度 : 填充字段长度 ;

下一首部 : 下一个要处理的首部 , 指的是 3有效载荷 中的原始 IP 首部 ;

③ IP 安全数据报的三个首部 :

新的 IP 首部 : 这是 实际运用的首部 , 用于路由转发 ;

ESP 首部 : 安全参数索引 ( SPI , Security Parameter Index ) + 序号 , 每个占 32 位 , 一共 64 位 ;

原始的 IP 首部 : 这是原始 IP 数据报自带的首部 ;

④ ESP 有效载荷 : 指的是 原始 IP 数据报 , 包括 原始 IP 首部 , 原始 IP 数据报数据部分 ;

⑤ IP 首部中的地址信息 :

原始 IP 首部 : 运用 发送端 和 接纳端 的主机 IP 地址作为 源地址 和 意图地址 ;

新的 IP 首部 : 运用路由器的 IP 地址作为 源地址 和 意图地址 ;

八、IP 安全数据报 生成流程

IP 安全数据报生成流程 :

① 生成 ESP 尾部 : 生成 ESP 尾部 , 增加在原始 IP 数据报后面 ;

② 加密 : 依照 IPsec 状态信息中的 加密算法 和 密钥 , 对 有效载荷 ( 原始 IP 数据报 ) 和 ESP 尾部 , 进行加密 ;

③ 增加 ESP 首部 : 在加密后的密文前 , 增加 ESP 首部 ; 安全参数索引 ( SPI , Security Parameter Index ) + 序号 , 每个占 32 位 , 一共 64 位 ; 序号用于辨别 , 避免重放进犯 , 分组重传时 , 序号不重复 ;

④ 生成 MAC 报文辨别码 : 依照 IPsec 指定的 算法 和 密钥 , 对 ESP 首部 + 有效载荷 ( 加密 ) + ESP 尾部 ( 加密 ) 数据 , 生成 报文辨别码 MAC ;

⑤ 增加 MAC : 将 生成的 MAC 报文辨别码 增加到 ESP 尾部后面 ;

⑥ 生成新的 IP 首部 : 协议字段值是 50 , 表明后面的数据要交给 ESP 协议处理 ;

⑦ 增加 IP 首部 : 将 IP 首部放在 ESP 首部之前 ;

九、IP 安全数据报格局

IP 安全数据报 工作机制 :

① 无法获知主机地址 : 截获者 无法 解密其间的数据 , 只能看懂这是从 路由器 R1 发往 路由器 R2 的数据报 , 无法看懂其间的意义 ; 只有解码密文 , 才干看到有效载荷中的 原始 IP 数据报信息 , 原始 IP 数据报头部有源主机和意图主机 IP 地址 ;

② 无法篡改 : 截获者 删去其间的字节 , 可是接纳端会进行 完整性验证 , 会要求发送端重发信息 ;

③ 无法重放进犯 : 截获者 进行重放进犯 , 安全数据报中的 ESP 首部序号不能重复 , 每次都不能重复 , 使得重放进犯无法收效 ;

十、IPsec 构件

IPsec 构件 :

① 安全相关数据库 ( SAD , Security Association Database ) :

存储 SA : 发送 IPsec 数据报 , 可能用到很多 安全相关 SA , SA 存放在 SAD 中 ;

发送 IP 安全数据报 : 主机发送 IP 安全数据报时 , 到 SAD 中查找 SA , 获取相关的信息 , 对该 IP 安全数据报进行加密维护 ;

接纳 IP 安全数据报 : 主机接纳 IP 安全数据报时 , 也要到 SAD 中查找 SA ,. 获取相关信息 , 解密 IP 安全数据报 ;

② 安全策略数据库 ( SPD , Security Policy Database ) :

需求 : 主机发送的数据报 , 不是一切的数据都需求加密 , 有些只需求运用明文发送即可 ;

效果 : SPD 指明 哪些数据报 需求加密 , 哪些数据报 不加密 ;

③ 互联网密钥交流 ( IKE , Internet Key Exchange ) :

效果 : 为 IP 安全数据报 , 创立 安全相关 SA ;

协议基础 : 该协议根据 Oakley 协议 , SKEME 协议 , ISAKMP 协议 ;

Oakley 协议 : 密钥生成协议 ;

SKEME 协议 : 安全密钥交流协议 ( Security Key Exchange Mechanism ) , 密钥交流协议 ; 运用公钥 加密 完成 实体辨别 ;

ISAKMP 协议 : 互联网安全和密钥管理协议 , 完成 IKE 中的密钥交流 ;

分类:

分类: 已被围观

已被围观

我有话说: